NIS-2 und IT-Sicherheit in der deutschen Wirtschaft

Mit der fortschreitenden Digitalisierung unserer Wirtschaft und Gesellschaft wächst unsere Abhängigkeit von stabilen und sicheren IT‑Systemen. Fällt wichtige digitale Infrastruktur aus oder wird gezielt angegriffen, hat das längst nicht mehr nur lokale oder kurzfristige Auswirkungen – ganze Branchen können in ihrer Handlungsfähigkeit massiv eingeschränkt werden. Nicht erreichbare Mobilitäts-Apps[1], durch Cyberangriffe beeinträchtigte Krankenhäuser[2] oder gar Unternehmen, die infolge eines Cyberangriffs in die Insolvenz[3] rutschen könnten, machen die Tragweite deutlich.

Um dieser wachsenden Bedrohungslage zu begegnen, schuf die EU die Richtlinien NIS und NIS-2, die die Resilienz bestimmter Organisationen gegenüber IT‑Sicherheitsvorfällen stärken. Gleichzeitig ebnete sie damit den Weg zu einem verbindlichen gesetzlichen Rahmen in den Mitgliedsstaaten.

Seit dem Inkrafttreten des NIS‑2-Umsetzungsgesetzes (NIS2UmsuCG) im Dezember 2025 stehen deutsche Unternehmen unter Zugzwang. Wir spüren eine deutlich gestiegene Nachfrage unserer Kunden, die ihre Cybersicherheitsstrategie, Prozesse und Ressourcen jetzt gezielt auf die neuen Anforderungen ausrichten wollen. Dabei unterstützt Etengo Unternehmen nicht nur durch die bedarfsgerechte Vermittlung von IT-Experten. Wir haben es uns zur Aufgabe gemacht (IT-)Entscheidern eine praxisorientierte Einführung in die geänderten gesetzlichen Vorgaben zur IT-Security zu geben und die Grundlage zu schaffen, um Ihre NIS‑2-Strategie aufzusetzen oder zu schärfen. Von der Gap-Analyse über technische und organisatorische Maßnahmen bis hin zur nachhaltigen Verankerung im laufenden IT-Betrieb und in Ihren Projekten − wir zeigen Ihnen, was NIS‑2 konkret für Ihr Unternehmen bedeutet und helfen Ihnen Handlungsbedarf zu identifizieren.

Inhalte

- Die Entwicklung der EU-Richtlinie im Überblick

- NIS-2 im Gefüge der Cybersicherheitsgesetze

- Ist mein Unternehmen von NIS-2 betroffen?

- Welche Anforderungen stellt NIS-2?

- Ist mein Unternehmen bereits NIS-2 konform?

- Welche Auswirkungen hat NIS-2 auf mein Unternehmen?

- Fazit: NIS‑2 als Treiber eines modernen Informationssicherheits-Managements

Die Entwicklung von NIS‑2 und sein Inkrafttreten in Deutschland lassen sich nur vor dem Hintergrund der ursprünglichen NIS‑Richtlinie und der deutschen IT‑Sicherheitsgesetze verstehen.

Die erste NIS‑Richtlinie („Directive on security of Network and Information Systems“) wurde 2016 auf EU‑Ebene verabschiedet. Sie war die Antwort auf die Erkenntnis, dass digitale Netze und Informationssysteme zur kritischen Infrastruktur moderner Volkswirtschaften geworden sind. Ziel der NIS‑Richtlinie war es, Betreiber wesentlicher Dienste – etwa in Energie, Verkehr, Gesundheit oder Finanzwesen – sowie bestimmte digitale Dienste (z. B. Online‑Marktplätze, Suchmaschinen) zu Mindeststandards in Bezug auf IT‑Sicherheit, Risikomanagement und Meldepflichten bei Sicherheitsvorfällen zu verpflichten.

In Deutschland wurde diese europäische Vorgabe im Wesentlichen durch das IT‑Sicherheitsgesetz (IT‑SiG) und seine Folgeregelungen umgesetzt. Das erste IT‑Sicherheitsgesetz trat 2015 in Kraft und passte vor allem das BSI‑Gesetz (BSIG) an: Kritische Infrastrukturen (KRITIS) wurden definiert, Betreiber mussten ein Mindestniveau an IT‑Sicherheit nachweisen, erhebliche Störungen an das Bundesamt für Sicherheit in der Informationstechnik (BSI) melden und geeignete organisatorische und technische Schutzmaßnahmen etablieren. Spätere Anpassungen, insbesondere das IT‑SiG 2.0, weiteten den Anwendungsbereich aus, verschärften Anforderungen und stärkten die Rolle des BSI als zentrale Cybersicherheitsbehörde.

Trotz dieser Schritte zeigte sich in der Praxis, dass die Bedrohungslage deutlich dynamischer und breiter ist, als es der ursprüngliche NIS‑Rahmen abbildete: Angriffe trafen nicht nur "klassische" KRITIS‑Betreiber, sondern zunehmend auch Unternehmen der „breiten“ Wirtschaft, Lieferketten und öffentliche Verwaltungen. Zudem waren die Anforderungen zwischen den Mitgliedstaaten teilweise uneinheitlich ausgestaltet, was zu Lücken und Wettbewerbsunterschieden führte.

Vor diesem Hintergrund hat die EU die NIS‑Richtlinie grundlegend überarbeitet und 2022 die NIS‑2‑Richtlinie beschlossen. Sie erweitert den Geltungsbereich deutlich – von reinen KRITIS‑Betreibern hin zu einer Vielzahl kritischer und wichtiger Einrichtungen in verschiedenen Sektoren der Wirtschaft. Gleichzeitig verschärft sie die Anforderungen an Risikomanagement, Vorfallsprävention, Detektion, Reaktion und Wiederherstellung, führt strengere und klarer definierte Meldepflichten ein und etabliert einheitlichere Aufsichts- und Sanktionsmechanismen in der EU. Ein zentrales neues Element ist die stärkere Einbindung und Haftung des Managements: Unternehmensleitungen müssen Cybersicherheit als strategische Führungsaufgabe begreifen und ihre Verantwortung nachweisbar wahrnehmen.

In Deutschland wird NIS‑2 nicht isoliert, sondern im bestehenden Rahmen von BSIG und IT‑Sicherheitsgesetz fortgeschrieben. Die EU‑Richtlinie wurde durch das NIS2UmsuCG in nationales Recht überführt. Im Ergebnis wurden vor allem des BSI‑Gesetz aber auch weiterer Fachgesetze novelliert (siehe Abschnitt "NIS-2 im Gefüge der Cybersicherheitsgesetze").

Mit Inkrafttreten des NIS2UmsuCG entsteht für betroffene Unternehmen in Deutschland ein verbindlicher Rechtsrahmen: Sie müssen ihre bestehenden IT‑Sicherheits- und Compliance‑Strukturen an die neuen Vorgaben anpassen, Verantwortlichkeiten im Management klar zuordnen, ein angemessenes Risikomanagement etablieren und sicherstellen, dass Meldeprozesse, Dokumentation und technische wie organisatorische Maßnahmen den verschärften Anforderungen entsprechen. NIS‑2 schließt damit direkt an NIS und das IT‑SiG an – und markiert zugleich den Übergang von punktuellen Sicherheitsmaßnahmen hin zu einem ganzheitlichen, strategischen Cybersicherheitsverständnis in der gesamten Wirtschaft.

Wie im oberen Abschnitt beschrieben, fügen sich die durch NIS-2 beschlossenen Forderungen in den bestehenden gesetzlichen Rahmen für IT-Sicherheit ein. Das NIS2UmsuCG ist dabei als spezialgesetzlicher Rahmen für die Cyber- und Informationssicherheit in Unternehmen einzuordnen.

Das Inkrafttreten des Gesetzes hat weitreichende Auswirkungen auf bereits bestehende bzw. angrenzende Gesetze in Deutschland. So wurde insbesondere das BSI-Gesetz (BSIG) umfassend novelliert. Das BSIG regelt hauptsächlich die Aufgaben und Befugnisse des Bundesamtes für Sicherheit in der Informationstechnik (BSI) sowie die Melde- und Sicherheitsanforderungen für Betreiber kritischer Infrastrukturen. Mit der Umsetzung von NIS-2 in Deutschland verwendet das BSIG den Begriff „Kritische Infrastrukturen“ nicht mehr isoliert, sondern fasst diese als Teilmenge der im NIS2UmsuCG definierten „besonders wichtigen Einrichtungen“.

DORA (Digital Operational Resilience Act) ist eine EU-Verordnung, die seit Januar 2025 verbindlich gilt. Sie richtet sich spezifisch an Unternehmen des Finanzsektors und zielt auf deren digitale operative Resilienz ab. Als sektorspezifischer EU-Rechtsakt genießt DORA Anwendungsvorrang gegenüber nationalen Umsetzungen der NIS-2-Richtlinie. In Deutschland bedeutet dies insbesondere, dass die in DORA geregelten Anforderungen an das Management von IKT- und Cybersicherheitsrisiken sowie die Meldung erheblicher Sicherheitsvorfälle die entsprechenden Vorgaben des BSIG insoweit verdrängen, wie sie inhaltlich deckungsgleich bzw. juristisch gleichwertig ausgestaltet sind. Ist ihr Unternehmen also im Finanzsektor aktiv, sollten Sie sich neben NIS-2 auch zwingend mit DORA auseinander setzen.

Parallel zu NIS-2 existiert mit dem KRITIS-Dachgesetz (KritisDachG) ein weiteres zentrales Regelwerk. Während NIS-2 den Schutz vor Cyberbedrohungen adressiert, zielt das KritisDachG auf die Resilienz kritischer Infrastrukturen gegenüber physischen Gefahrenlagen (z. B. Naturkatastrophen, Sabotage, physische Angriffe) ab und ergänzt damit die cybersicherheitsbezogenen Vorgaben. Das KritisDachG setzt die EU-CER Richtlinie in nationales Recht um und ist am 17. März 2026 in Kraft getreten.

Auch gegenüber dem vor Inkrafttreten des NIS2UmsuCG gültigen IT-Sicherheitsgesetz 2.0 (IT-SiG 2.0) grenzt sich NIS-2 klar ab: Während das IT-SiG 2.0 insbesondere KRITIS-Betreiber, „Unternehmen im besonderen öffentlichen Interesse“ sowie Hersteller kritischer Komponenten adressiert, etabliert NIS-2 einen eigenständigen, europarechtlich getriebenen Mindeststandard für Cybersecurity. Dadurch werden zusätzliche Unternehmen – auch mittelständische und größere nicht-KRITIS-Unternehmen – in die Verantwortung genommen. So entsteht ein deutlich erweiterter, harmonisierter Compliance-Rahmen für Informations- und Cybersicherheit in deutschen Unternehmen, der künftig ein zentrales Referenzniveau für Governance, Risiko- und Sicherheitsmanagement bildet.

Cybersecurity im Bereich kritischer Infrastruktur

Ralf Lembke, Geschäftsführer der Versatus GmbH sowie erfahrener Berater und Auditor für Informationssicherheit und Risikomanagement, erläutert im Webinar „Energie im Wandel“ die spezifischen Anforderungen an die IT-Sicherheit für Betreiber kritischer Infrastruktur (KRITIS). Am Beispiel des Energiesektors führt er Sie praxisnah durch relevante gesetzliche Rahmenwerke wie NIS-2 und das KRITIS-Dachgesetz sowie durch etablierte Standards wie ISO 27019 – und zeigt verständlich auf, wie sich diese Vorgaben zueinander verhalten und in Ihrem Unternehmen wirksam umgesetzt werden können.

Sicherheit für kritische Infrastrukturen: Sofortzugang zu unserem NIS‑2-Webinar sichern

Füllen Sie das Formular aus und erhalten Sie direkt Zugang zu unserem kompakten NIS‑2-Webinar.

Unternehmen werden nicht automatisch darüber informiert, ob sie unter den Anwendungsbereich der NIS‑2-Richtlinie fallen. Stattdessen sind sie selbst dafür verantwortlich, sich aktiv zu informieren und ihre Betroffenheit zu prüfen. Eine erste Orientierung bietet das Betroffenheitsprüfungs-Tool des Bundesamts für Sicherheit in der Informationstechnik (BSI). Nachfolgend fassen wir die wesentlichen Kriterien zusammen, mit denen Sie eigenständig bestimmen können, ob Sie in den Geltungsbereich der Richtlinie fallen. Sollten Sie nicht zweifelsfrei ermitteln können, ob Ihr Unternehmen unter die Richtlinie fällt, sollten Sie externe Berater hinzuziehen. Gerne unterstützen wir Sie hierbei, indem wir Ihnen kurzfristig passende Experten zur Verfügung stellen, sprechen Sie uns an.

Bei der Betroffenheitsprüfung unterscheidet das BSI zwischen „wichtigen Einrichtungen“ (wE) und „besonders wichtigen Einrichtungen“ (bwE). In welche dieser beiden Kategorien Ihre Organisation fällt, hängt von zwei Faktoren ab: Ihrer Branche und Ihrer Unternehmensgröße. Für besonders wichtige Einrichtungen gelten strengere Vorgaben beim Risikomanagement und erweiterte Nachweispflichten als für wichtige Einrichtungen.

Um festzustellen, ob Sie von NIS-2 betroffen sind oder in welche der beiden Kategorien von Einrichtung sie einzuordnen sind, können Sie wie nachfolgend beschrieben vorgehen.

Ist ihr Unternehmen in einer bestimmten Branche oder Sektor tätig?

Zunächst sollten Sie prüfen, ob Ihr Unternehmen in einer der folgenden Branchen tätig ist. Ist dies der Fall, ist Ihr Unternehmen ab einer gewissen Größe zumindest als eine wichtige Einrichtung im Sinne des NIS2UmsuCG zu bewerten.

- Energie: d.h. Lieferung, Verteilung, Übertragung und Verkauf von Strom, Gas, Öl, Wasserstoff, Fernwärme sowie Ladestationen für die Elektromobilität

- Straßen-, Schienen-, Luft- und Schiffsverkehr: etwa Reedereien, Hafenanlagen und Flughäfen

- Wasser: Trinkwasserversorgung und Abwasserbeseitigung

- Digitale Infrastruktur: Rechenzentren, Clouddienste, elektronische Kommunikationsdienste, Internetknoten sowie Anbieter öffentlicher elektronischer Kommunikationsnetze und -dienste

- Bankwesen und Finanzmarktinfrastrukturen: Kredit, Handel, Markt, Infrastruktur und Versicherungswesen

- Gesundheit: Gesundheitsdienstleister, Pharmazeutika, Hersteller medizinischer Geräte, Forschungseinrichtungen

- Öffentliche Verwaltung

- Raumfahrt

- Abfallwirtschaft

- Post- und Kurierdienste

- Chemische Erzeugnisse: Produktion und Vertrieb

- Lebensmittel: Produktion und Vertrieb

- Verarbeitendes Gewerbe/Herstellung von Waren: Medizinprodukte und In-vitro-Diagnostika, Computer, Elektronik, Optik, Maschinen, Kraftfahrzeuge und Wagenteile, sonstiger Fahrzeugbau

- Digitale Anbieter: Suchmaschinen, soziale Netzwerke, Online-Marktplätze

- Forschungseinrichtungen

Wie groß ist ihr Unternehmen?

Ziehen Sie im nächsten Schritt Ihre Unternehmensgröße in Betracht. Unternehmen mit weniger als 50 Mitarbeitern und einem Jahresumsatz kleiner als 10 Millionen Euro fallen nicht in den Geltungsbereich von NIS-2. Erfüllen Sie jedoch eines der beiden Kriterien und sind in einer der oben genannten Branchen tätig, gelten Sie als wichtige Einrichtung.

Arbeiten in Ihrem Unternehmen mehr als 250 Personen, übersteigt ihr Jahresumsatz mehr als 50 Millionen Euro oder ist ihre Bilanzsumme größer als 43 Millionen Euro, so wird Ihr Unternehmen gem. NIS2UmsuCG als besonders wichtige Einrichtung klassifiziert.

| Kategorie | Mitarbeiteranzahl | Jahresumsatz / Jahresbilanzsumme |

| besonders wichtige Einrichtungen | > 250 | > 50 Mio. € / > 43 Mio. € |

| wichtige Einrichtungen | > 50 | > 10 Mio. € |

Ist Ihr Unternehmen Teil der Wertschöpfungskette eines betroffenen Unternehmens?

Auch wenn Sie nicht direkt durch die oben genannten Kriterien den Geltungsbereich für NIS-2 erfüllen, kann es für Sie dennoch erforderlich oder zumindest sinnvoll sein, die Anforderungen der Richtlinie zu erfüllen. Denn NIS‑2‑betroffene Organisationen sind verpflichtet, eine sichere Lieferkette nachzuweisen und werden diese Anforderungen vertraglich und organisatorisch an ihre Zulieferer und Dienstleister weiterreichen.

Als Teil der Wertschöpfungskette eines NIS‑2‑pflichtigen Unternehmens müssen Sie daher damit rechnen, dass Sie vergleichbare Sicherheits-, Nachweis- und Compliance-Anforderungen erfüllen und belegen müssen, um weiterhin als verlässlicher Partner berücksichtigt zu werden.

Die NIS-2-Richtlinie verschärft die Anforderungen an die Detektion von Sicherheitsvorfällen deutlich. Im Kern verlangt NIS‑2, dass Organisationen Sicherheitsvorfälle frühzeitig erkennen, bewerten und fristgerecht melden können. Dafür braucht es strukturierte technische und organisatorische Detektionsmaßnahmen, klar geregelte Verantwortlichkeiten und fest etablierte Prozesse.

NIS‑2 verpflichtet Unternehmen, nach einem Sicherheitsvorfall schnell und angemessen zu reagieren. Dafür müssen Sie Vorfälle zunächst zuverlässig erkennen und bewerten können. Das bedeutet: Alle kritischen Systeme werden kontinuierlich überwacht, damit Auffälligkeiten frühzeitig sichtbar werden. Typische Werkzeuge dafür sind SIEM‑Lösungen (Security Information and Event Management) und XDR‑Systeme (Extended Detection and Response).

Die Fähigkeit Ihres Unternehmens, auf Sicherheitsvorfälle zu reagieren, hängt von klar definierten Incident-Management-Prozessen bis hin zu Backup-Management und Disaster Recovery ab. Entscheidend ist, dass Zuständigkeiten und Abläufe eindeutig geregelt sind, damit Sie Bedrohungen schnell und angemessen begegnen können. Zusätzlich verlangt NIS‑2 eine lückenlose Dokumentation und Nachverfolgbarkeit jedes Sicherheitsvorfalls – diese Anforderungen müssen in Ihren Prozessen verbindlich berücksichtigt werden.

Darüber hinaus fordert NIS-2 die Einführung eines strukturierten Schwachstellenmanagements, um technische und organisatorische Schwachstellen in einem kontinuierlichen Prozess zu identifizieren, zu bewerten und zu behandeln. Dazu gehören regelmäßige Prüfungen der Infrastruktur und Anwendungen, klare Zuständigkeiten für die Bewertung der Funde sowie dokumentierte Prozesse von der Entdeckung bis zur Behebung.

Unternehmen sind verpflichtet, Sicherheitsvorfälle an das BSI als zuständige Sicherheitsbehörde zu melden. Dafür ist ein 3-stufiger Meldeprozess vorgesehen, für die jeweils unterschiedliche Fristen gelten. Je Stufe unterscheiden sich außerdem Art und Umfang der zu übermittelnden Informationen.

Aus der Praxis für die Praxis: IT-Security Experte Marc-Kevin Lindner im Gespräch

In unserer Interview-Serie zum Thema „NIS-2“ spricht Etengo COO Christoph Kugelmann mit Marc Kevin, Cybersecurity-Experte und Geschäftsführer der CyStrat Services GmbH, über typische Probleme und Herausforderungen, die die NIS-2-Richtlinie für Unternehmen mit sich bringt – vom Einstieg in die Compliance über den Aufbau eines wirksamen ISMS bis hin zu praktischen Maßnahmen für mehr Cyber-Resilienz.

Sie erfahren, welche Anforderungen jetzt wirklich relevant sind, wo in der Praxis die größten Stolperfallen liegen und wie sich Organisationen mit begrenzten internen Ressourcen zielgerichtet vorbereiten können. Dabei geht es nicht um Theorie, sondern um konkrete Handlungsempfehlungen und Beispiele aus realen Projekten – inklusive der Frage, wann der Einsatz externer Cybersecurity-Spezialisten sinnvoll ist, um NIS-2 effizient und rechtssicher umzusetzen.

Starten Sie Ihre NIS-2 Gap-Analyse

Mit unserer kompakten, praxisorientierten Checkliste können Sie eine erste NIS‑2‑Gap-Analyse strukturiert durchführen. Schritt für Schritt prüfen Sie damit Ihre bestehenden Prozesse, Verantwortlichkeiten und technischen Sicherheitsmaßnahmen. So erkennen Sie auf einen Blick, wo akuter Handlungsbedarf besteht, priorisieren notwendige Maßnahmen und können identifizierte Schwachstellen gezielt analysieren, adressieren und nachhaltig beheben.

Wenn Ihr Unternehmen unter die NIS‑2-Richtlinie fällt, müssen Sie ein strukturiertes Informationssicherheits‑Management etablieren und nachweisbar leben. Konkret bedeutet das: Sie müssen Risiken systematisch analysieren, angemessene technische und organisatorische Schutzmaßnahmen (u. a. für Netzwerke, Zugriffsrechte, Backup, Verschlüsselung, Lieferkette) umsetzen und diese regelmäßig überprüfen. Sie brauchen klare Prozesse für Incident Detection & Response, inklusive Meldepflichten gegenüber den zuständigen Behörden innerhalb enger Fristen. Zusätzlich sind Rollen und Verantwortlichkeiten – vom Management bis zu den operativen IT‑Teams – verbindlich zu definieren, Mitarbeitende regelmäßig zu schulen und alle Maßnahmen revisionssicher zu dokumentieren. Viele Unternehmen bauen dafür gezielt Kapazitäten mit externen Cybersecurity‑Spezialisten auf, um Anforderungen schnell und rechtssicher zu erfüllen.

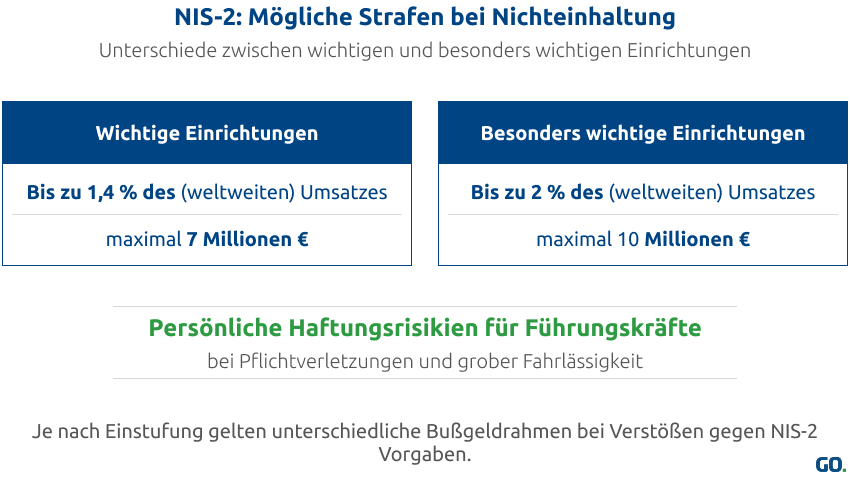

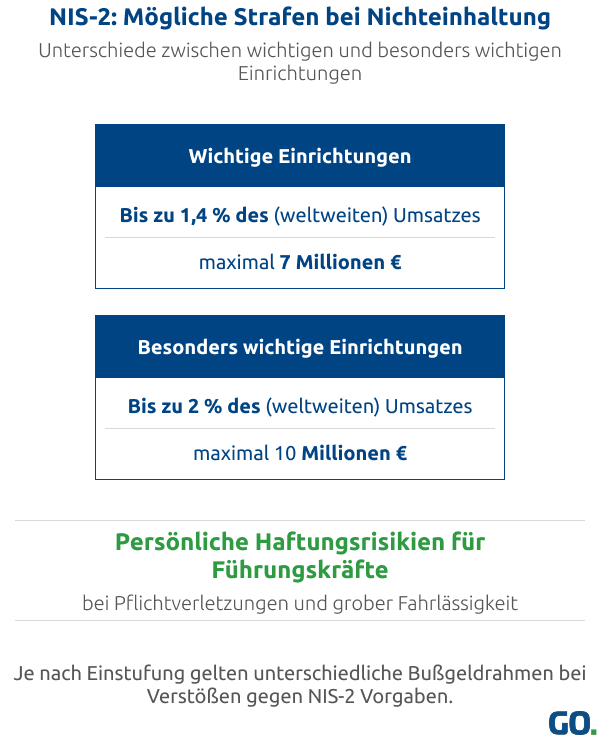

Wenn Sie die NIS‑2‑Verpflichtungen trotz Betroffenheit nicht einhalten, riskieren Sie weit mehr als nur ein „Compliance‑Problem“. Aufsichtsbehörden können empfindliche Geldbußen verhängen, die sich an einem Prozentsatz des (weltweiten) Jahresumsatzes orientieren. Für wichtige Einrichtungen kann ein Bußgeld von 1,4% des Umsatzes, jedoch maximal 7 Mio. Euro fällig werden. Bei besonders wichtigen Einrichtungen können sogar Bußgelder in Höhe von 2% des jährlichen Umsatzes oder maximal 10 Mio. Euro gefordert werden. Hinzu kommen mögliche Auflagen, Nachprüfungen und Meldepflichten, die Ihre IT‑Abteilung zusätzlich belasten. Außerdem sind persönliche Haftungsrisiken für Geschäftsleitung und verantwortliche Führungskräfte möglich, wenn sie ihren Organisations‑ und Überwachungspflichten nicht nachkommen. Noch schwerer wiegen jedoch die operativen Folgen: Unzureichende Sicherheitsmaßnahmen erhöhen das Risiko erfolgreicher Cyberangriffe, längerer Systemausfälle und Datenverluste – mit direkten Auswirkungen auf Ihre Lieferfähigkeit, Ihre Kunden und Ihre Reputation am Markt.

NIS‑2 markiert einen Paradigmenwechsel in der IT‑Security: Von punktuellen Sicherheitsmaßnahmen hin zu einem durchgängig risikobasierten, nachweisbaren Sicherheitsniveau über Detektion, Reaktion, Meldeprozesse und Schwachstellenmanagement hinweg. Für betroffene Unternehmen – insbesondere für kleine und mittelständische Organisationen – bedeutet das, Security nicht mehr als reines IT‑Thema, sondern als geschäftskritische Managementaufgabe zu verstehen.

Um die Anforderungen von NIS‑2 zu erfüllen, braucht es mehr als einzelne Tools: Entscheidend ist das Zusammenspiel aus klar definierten Rollen und Prozessen, einer belastbaren Sicherheitsarchitektur (u. a. SIEM, XDR, SOAR, Schwachstellen‑ und Patch‑Management) sowie einer lückenlosen Dokumentation und kontinuierlichen Verbesserung. Viele Unternehmen stoßen dabei intern schnell an Grenzen – sei es aufgrund begrenzter personeller Ressourcen, fehlender Spezialkenntnisse oder konkurrierender Prioritäten im Tagesgeschäft.

Gerade vor diesem Hintergrund kann die Zusammenarbeit mit spezialisierten NIS‑2‑ und IT‑Security‑Experten ein wesentlicher Erfolgsfaktor sein: Sie unterstützen beim Aufbau eines angemessenen Sicherheitsniveaus, bei der Priorisierung der Maßnahmen, bei der Auswahl und Integration der passenden Technologien und stellen sicher, dass organisatorische und technische Vorkehrungen den regulatorischen Erwartungen entsprechen. So wird NIS‑2 nicht nur zur Pflichterfüllung, sondern zum Treiber für ein widerstandsfähigeres, zukunftssicheres Informationssicherheits-Management.

Digitale Projekte ohne Engpass

Etengo ist spezialisiert auf die Vermittlung hochqualifizierter IT-Experten an Unternehmen, die ihre digitalen Projekte zuverlässig vorantreiben wollen. Wenn in laufenden Vorhaben kurzfristig zusätzliche Kapazitäten benötigt werden oder unternehmensintern entscheidende IT-Expertise fehlt, schließt Etengo diese Lücke mit passgenau ausgewählten Fachkräften. So erhalten Sie genau die Skills, die Sie brauchen, um kritische Projekte termingerecht umzusetzen, Ressourcenengpässe zu überbrücken und Ihre strategischen Ziele im Bereich Digitalisierung und IT sicher zu erreichen.

Egal ob IT-Security Engineer, Penetration Tester oder Chief Information Security Officer, in unserem Expertenpool finden Sie knapp 3000 Experten aus dem Bereich IT-Sicherheit. Nutzen Sie unsere IT-Expertensuche, um sofort auf sorgfältig ausgewählte IT-Sicherheitsspezialisten zuzugreifen.

Sie haben ein komplexes Projekt - wir die dazu passende Lösung! Etengo vermittelt nicht nur einzelne Experten, sondern stellt auch gesamte Projektteams nach Ihren Vorgaben zusammen. Sprechen Sie uns an – gemeinsam analysieren wir Ihren Bedarf und stellen die optimale Besetzung für Sie zusammen.

Etengo ist Ihr verlässlicher Partner für die Abwicklung Ihrer IT-Projekte. Unsere Prozesse, von der Bedarfsanalyse bis zur Abrechnung, unterliegen hohen Qualitätsstandards und sind nach ISO 9001 zertifiziert.

Quellen und Verweise

[1] https://www.tagesschau.de/inland/gesellschaft/bahn-stoerung-it-cyberangriff-100.html, abgerufen am 25.02.2026

[2] https://www.healthcare-digital.de/hackerangriff-auf-klinik-it-notaufnahme-wurde-geschlossen-a-09d4cb3778809838436c5b5ac1b9bc96/, abgerufen am 25.02.2026

[3] https://www1.wdr.de/nachrichten/rheinland/insolvenz-nach-cyberangriff-bonn-100.html, abgerufen am 24.02.2026